2025 年,我們正處於一個由人工智慧(AI)徹底重塑的十字路口。AI 不再是遙遠的科幻概念,而是驅動商業創新、也同時助長網路犯罪的強大引擎。根據**世界經濟論壇 (WEF)《2024 年全球網路安全展望》**報告,超過六成以上的企業領袖與資安專家認為,未來兩年,AI 將對網路安全產生災難性的影響。這場變革的核心,是一場前所未有的「AI 資安軍備競賽」:攻擊方利用 AI 打造更狡猾、更具適應性的攻擊手法;防守方則必須借助 AI 的力量,才能在海量數據中洞察威脅,並以毫秒級的速度進行回應。

本文將為您全面解析 2025 年及未來數年內,企業必須正視的五大關鍵資安趨勢。我們將深入探討 AI 如何被用於攻擊端,製造出超個人化的社交工程、自主變形的惡意軟體;同時,我們也將揭示 AI 如何賦能防禦端,打造智慧化的威脅偵測平台與自動化回應機制。此外,我們將目光投向更遠的地平線,分析量子計算、地緣政治衝突等宏觀因素如何衝擊企業的數位安全。

最終,本文旨在提供一套清晰、可執行的「企業行動劇本」。面對一個愈發複雜且由 AI 驅動的威脅環境,企業不能再依賴傳統的、被動的防禦思維。我們將指導您如何透過實踐零信任架構、投資 AI 驅動的防禦平台、強化身份管理與提升人員的數位韌性,來建構一套不僅能抵禦當下威脅,更能適應未來挑戰的「數位防護力」。這不只是一篇趨勢預測,更是您在資安新紀元中的生存指南。

第一章:雙面刃——AI 在網路安全軍備競賽中的核心角色

在探討具體趨勢之前,我們必須理解 AI 在這場賽局中所扮演的根本角色。AI 如同希臘神話中的普羅米修斯之火,既能為人類帶來光明與進步,也能被用來鑄造毀滅性的武器。它的出現,正從根本上改變網路攻防的遊戲規則。

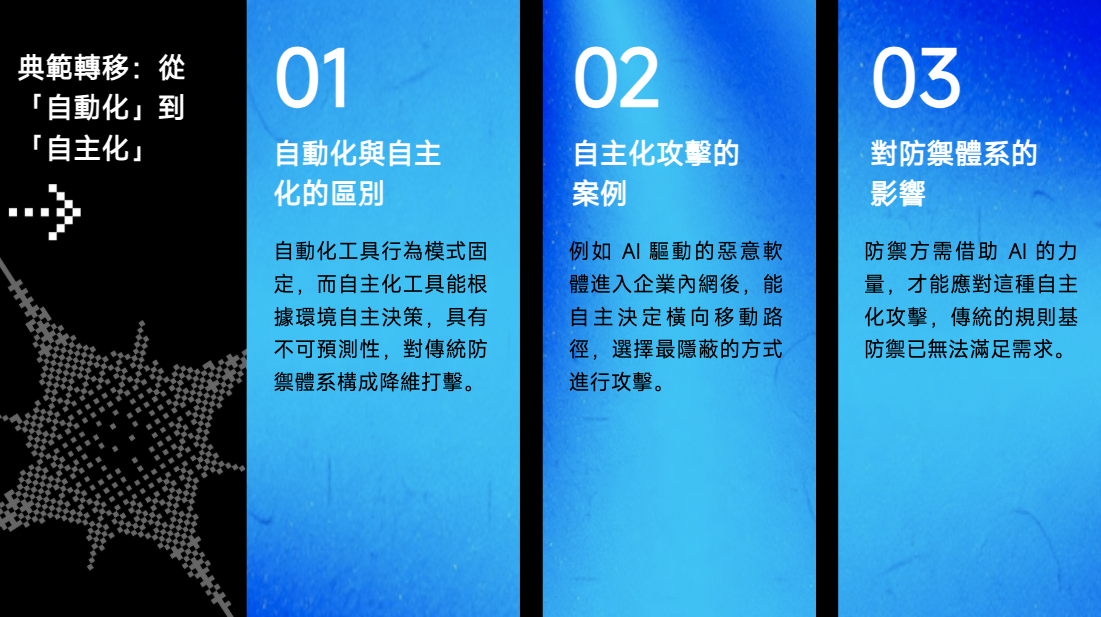

1.1 典範轉移:從「自動化」到「自主化」

過去,駭客工具的進步主要體現在「自動化(Automation)」,例如自動掃描漏洞、自動發送垃圾郵件。這些工具能提高效率,但其行為模式是固定的、可預測的。

而 AI 帶來的則是「自主化(Autonomy)」。一個由 AI 驅動的攻擊工具,能夠在進入目標網路後,像一個真人駭客一樣,根據環境進行「觀察、判斷、決策」。它能自主決定下一步是該橫向移動、提升權限,還是潛伏不動,這種適應性與不可預測性,對傳統防禦體系構成了降維打擊。

1.2 數據驅動的攻防本質

網路攻防的本質,是一場圍繞「數據」的戰爭。防守方分析日誌數據以尋找攻擊痕跡;攻擊方則竊取、加密或操縱數據以獲利。AI,特別是機器學習,其核心能力正是從海量數據中學習模式並做出預測。

- 對攻擊方而言,AI 能分析從暗網購買的數十億筆洩露個資,以驚人的效率找出企業的組織架構、員工偏好,從而發動精準打擊。

- 對防守方而言,AI 能在每秒數百萬筆的網路流量和系統日誌中,即時識別出與已知攻擊模式或正常行為基線不符的微小異常。

這場軍備競賽的勝負,將取決於誰能更有效地利用 AI 從數據中榨取「智慧」。

第二章:魔高一尺——AI 作為駭客的超級武器 (攻擊篇)

攻擊者總是率先擁抱新技術的群體。2025 年,我們將看到 AI 在攻擊端的應用變得更加成熟和普遍,主要體現在以下三大趨勢。

2.1 趨勢一:超個人化社交工程與可信的「深度偽造」

社交工程(Social Engineering)長久以來都是最有效的攻擊手段,其成功關鍵在於「信任」。生成式 AI(Generative AI)的出現,讓攻擊者能以極低的成本,大規模地製造出高度可信的「信任假象」。

- 超個人化釣魚郵件 (Hyper-personalized Phishing): 傳統釣魚郵件語法蹩腳、內容通用。而 GenAI 可以整合目標在社群媒體(如 LinkedIn)上的公開資訊、公司財報、新聞稿,自動撰寫出語氣、術語、情境都完美符合收件人身份的釣魚郵件。例如,一封冒充 CEO、要求財務長緊急匯款的郵件,其內容可能提及公司最近正在洽談的真實專案,令人防不勝防。

- 深度偽造 (Deepfake) 的武器化: Google 的威脅分析小組 (TAG) 已多次警告,Deepfake 技術正被用於更複雜的攻擊。想像一下,您接到一通來自「老闆」的視訊電話,畫面和聲音都與真人無異,他要求您提供一個重要的系統密碼。這不再是電影情節,而是正在發生的威脅。Statista 的數據顯示,全球企業因釣魚攻擊造成的損失逐年攀升,AI 的加入無疑是火上澆油。

2.3 趨勢二:自主變形惡意軟體與 AI 蠕蟲

傳統惡意軟體依賴固定的特徵碼,容易被防毒軟體識別。而 AI 正在催生新一代的「智慧型」惡意軟體。

- 自主變形 (Polymorphic & Metamorphic): AI 可以在每次傳播或感染新主機時,自動重寫自身的部分程式碼,但保持原有功能不變。這使得每一次出現的惡意軟體,其「特徵碼」都是全新的,傳統的黑名單防禦機制完全失效。

- AI 驅動的橫向移動: 一旦 AI 惡意軟體進入企業內網,它能像真人駭客一樣進行「偵察」,分析網路拓撲、識別高價值目標(如資料庫、網域控制器),並自主選擇最隱蔽的路徑進行橫向移動,極大地增加了防禦方追蹤和圍堵的難度。

- AI 蠕蟲 (AI Worms): 未來的蠕蟲病毒可能具備生成式 AI 的能力,能夠自主發現並利用新的零時差漏洞(Zero-day Vulnerabilities)進行傳播,其擴散速度和破壞力將是災難性的。

2.4 趨勢三:AI 驅動的漏洞挖掘與攻擊自動化

尋找可利用的軟體漏洞,是一項耗時耗力的工作。AI 的出現,讓這項工作變得極其高效。

- 大規模程式碼審計: AI 模型可以 24/7 不間斷地分析開源軟體、企業應用程式的原始碼,以遠超人類的速度和廣度尋找邏輯缺陷、不安全的函式呼叫等潛在漏洞。

- 模糊測試 (Fuzzing) 智慧化: 模糊測試是透過向程式輸入大量隨機或畸形數據來觸發崩潰,從而發現漏洞的技術。AI 可以智慧地引導測試數據的生成,使其更有可能命中程式的脆弱部分,大幅提升漏洞發現的效率。

- 全自動攻擊鏈生成: 未來的攻擊平台可能整合上述能力,實現從「發現漏洞」到「生成攻擊代碼(Exploit)」再到「執行攻擊」的全流程自動化。這將極大降低發動進階攻擊的技術門檻。

第三章:道高一丈——AI 作為企業的智慧盾牌 (防禦篇)

面對 AI 驅動的威脅,唯一的解方就是用 AI 對抗 AI。幸運的是,AI 在防禦端的應用同樣取得了長足的進步,為企業提供了前所未有的洞察力與應變速度。

3.1 AI 驅動的威脅偵測與狩獵 (XDR & SIEM)

企業網路每天產生數十億甚至上兆筆的日誌記錄,人類分析師不可能逐一審閱。AI/ML 演算法在此展現了無可替代的價值。

- 異常行為偵測 (Anomaly Detection): AI 的核心優勢之一是學習「正常」。AI 驅動的 XDR(擴展偵測與回應)或 SIEM(安全資訊與事件管理)平台,可以為每個用戶、每台設備建立一個動態的行為基線(Baseline)。任何偏離這個基線的行為,例如一個會計師在半夜三點試圖存取開發伺服器的程式碼,即使其使用的帳號密碼都正確,也會被 AI 標記為高風險異常。

- 跨孤島情境關聯: AI 能夠自動關聯來自端點 (EDR)、網路 (NDR)、雲端 (CWPP)、郵件閘道等多個來源的零散告警,拼湊出完整的攻擊故事。例如,它能將一封可疑郵件、一次異常登入和一個不尋常的檔案存取行為,自動關聯成一個完整的入侵事件,大幅減少誤報並提升告警的準確性。

3.2 AI 資安系統就像「超級警察」

如果把你的公司比喻成一座大城市,那麼 AI 資安系統就像一位擁有超能力的「超級警察」。

- 他認識所有人:他知道城市裡每個市民(員工和設備)平常都喜歡去哪裡、做什麼事(建立行為基線)。

- 他有順風耳和千里眼:他能同時聽到和看到城市裡發生的每一件小事(分析所有日誌數據)。

- 他記憶力超群:他記得所有壞人的犯罪手法(威脅情資)。

當一個壞人偽裝成市民,在不該出現的時間、不該出現的地點,做了一件不太對勁的事,即使這件事本身看起來很小,這位「超級警察」也能立刻從千千萬萬的人群中發現他,並且大喊:「有問題!」這就是 AI 在幫我們抓壞人!

3.3 生成式 AI:資安分析師的得力副駕

Gartner 在其報告中預測,生成式 AI 將成為資安營運中心 (SOC) 的革命性工具。它扮演的不是取代者,而是強大的「副駕駛(Copilot)」。

- 自然語言查詢與事件摘要: 分析師可以用「人話」詢問系統,例如:「幫我找出過去一小時內,試圖連線到已知惡意 IP 的所有主機,並摘要說明它們的共同特徵。」GenAI 能自動生成複雜的查詢語句,並將數千條日誌轉化為一段簡潔的摘要。

- 輔助威脅狩獵: 初級分析師可以向 GenAI 提問:「我想找出內網中是否存在 Log4j 漏洞被利用的跡象,我該如何查詢?」AI 能提供詳細的查詢語句和調查步驟,極大降低了威脅狩獵的門檻。

- 自動化報告生成: 在事件處理完畢後,GenAI 能自動生成符合規範的詳細事件報告,將分析師從繁瑣的文書工作中解放出來。Microsoft Security Copilot 和 Google Cloud Security AI Workbench 都是這一趨勢的代表性產品。

3.4 AI 驅動的自動化回應與弱點管理

- 智慧化 SOAR: 傳統的 SOAR(安全編排、自動化與回應)依賴預設的固定劇本。結合 AI 後,SOAR 能夠根據威脅的實際情境,動態調整回應策略。例如,面對一個低風險告警,它可能只執行通知;但面對一個被 AI 判定為高可信度的勒索軟體攻擊,它可以在毫秒內自動執行隔離主機、凍結使用者帳號、封鎖惡意 IP 等一系列聯動操作。

- 風險為本的弱點管理: 企業有成千上萬的漏洞,不可能全部修復。AI 可以整合漏洞掃描數據、威脅情資和企業資產重要性,自動計算出每個漏洞的「真實風險評分」,幫助資安團隊優先修復那些最有可能被利用、且一旦被利用將造成最大損失的漏洞。

第四章:地平線上的挑戰——2025 年其他關鍵資安趨勢

除了 AI 這條主線,企業還必須關注其他正在浮現的宏觀趨勢。

4.1 趨勢四:「今天收割,明日解密」的量子計算威脅

量子計算機的發展,對現有的公鑰加密體系(如 RSA、ECC)構成了根本性威脅。一台足夠強大的量子計算機,理論上可以在短時間內破解目前被認為是安全的加密演算法。

- 威脅模式 (Harvest Now, Decrypt Later): 即使量子計算機尚未普及,高階攻擊者(如國家級駭客)已經在執行「先收割,後解密」的策略。他們現在大量竊取並儲存經過加密的敏感數據(如政府機密、商業配方、金融交易),等待未來量子計算機成熟後再進行解密。

- 企業應對: 企業應開始評估自身的加密資產,並關注美國國家標準暨技術研究院 (NIST) 推動的「後量子密碼學 (PQC)」標準化進程,為未來的加密體系遷移做好規劃。

4.2 趨勢五:地緣政治風險與關鍵基礎設施的數位戰場

近年來,地緣政治衝突日益加劇,網路空間已成為國家之間對抗的第一線戰場。

- 關鍵基礎設施 (CI) 成為目標: 能源、金融、交通、醫療等關鍵基礎設施,正頻繁地成為國家級駭客組織的攻擊目標,其目的在於製造社會恐慌、癱瘓國家運作。

- 供應鏈攻擊: 攻擊者不再只攻擊單一目標,而是轉向攻擊其防護較弱的供應商,將其作為滲透的跳板。

- 企業應對: 企業需要評估自身在地緣政治衝突中的曝險程度,特別是那些涉及跨國業務或身處關鍵基礎設施供應鏈中的企業,必須提升自身的網路韌性,並將網路攻擊納入整體的業務連續性計畫 (BCP) 中。

4.3 持續擴大的攻擊面:從雲端原生到 OT/IoT

- 雲端安全配置錯誤: 隨著企業加速上雲,因人為疏忽造成的雲端環境配置錯誤(如公開的 S3 儲存桶、過於寬鬆的 IAM 權限)已成為數據洩露的主要原因。

- OT/IoT 安全挑戰: 營運技術 (OT) 系統(如工廠產線、電網控制系統)和物聯網 (IoT) 設備(如智慧攝影機、醫療設備)的普及,帶來了大量過去不存在的攻擊入口。這些設備往往缺乏足夠的安全設計,且難以及時更新。

第五章:企業行動劇本——建構面向 2025 的數位防護力

面對上述趨勢與挑戰,企業不能坐以待斃。以下是一套整合性的防護策略,旨在幫助企業建構真正的「數位防護力」。

5.1 策略一:全面擁抱「零信任 (Zero Trust)」架構

零信任的核心原則是「永不信任,始終驗證 (Never Trust, Always Verify)」。它假設網路內部與外部同樣不可信,任何存取請求都必須經過嚴格的身份驗證、授權和加密,才能被授予最小權限。在 AI 攻擊能輕易繞過邊界的時代,零信任是防止威脅橫向移動的關鍵。

5.2 策略二:投資 AI 驅動的防禦平台 (MDR/XDR)

企業需要能夠用 AI 對抗 AI 的武器。投資一個由 AI 驅動的 XDR 平台,或採購專業的 MDR(託管式偵測與回應)服務,是實現進階威脅可視性與快速回應的最有效途徑。這能幫助企業解決資安人才短缺的問題,並獲得 24/7 的專家級監控。

5.3 策略三:將「身份」視為新的安全邊界 (IAM)

在混合辦公和雲端應用普及的今天,傳統的網路邊界已不復存在,「身份」成為了新的邊界。企業必須強化身份與存取管理 (IAM),措施包括:

- 強制多因子認證 (MFA):大幅提高帳號被盜用的難度。

- 實施最小權限原則 (PoLP):確保使用者只能存取其工作所需的最小資源。

- 部署特權帳號管理 (PAM):對管理員等高權限帳號進行嚴格的監控和管理。

5.4 策略四:強化「人的防線」——新一代資安意識與韌性訓練

技術無法 100% 解決問題,人依然是防禦體系中至關重要的一環。但傳統的年度資安課程效果有限。新一代的訓練應著重於:

- 持續性的模擬演練: 定期進行客製化的釣魚郵件模擬,讓員工在安全的環境中「犯錯」並學習。

- 培養「懷疑」的直覺: 訓練員工對任何「不尋常」的請求(尤其是涉及金錢或權限的緊急請求)保持警惕,並建立通暢的查證管道。

- 提升數位韌性: 不僅要教員工如何「預防」,更要教他們在意識到自己可能犯錯後,應該如何「報告」和「應對」。

5.5 策略五:制定並演練「假設已遭入侵」的應變計畫 (IRP)

沒有任何企業能保證 100% 不被入侵。因此,一份清晰、可行且經過反覆演練的事件應變計畫 (Incident Response Plan) 至關重要。這份計畫應明確定義:

- 應變團隊的角色與職責。

- 攻擊發生時的溝通協調機制。

- 圍堵、根除、復原的技術步驟。

- 對外(客戶、媒體、監管機構)的溝通策略。

定期透過桌面推演 (Tabletop Exercise) 或紅藍隊對抗來檢驗計畫的可行性,是確保其在真實危機中能發揮作用的唯一方法。

第六章:結論——在 AI 時代,與未知共舞

2025 年的資安格局,無疑是由 AI 這股強大力量所定義的。它既是潛在的洪水猛獸,也是我們手中最強大的防洪工具。這場攻防戰不再是靜態的城牆對攻城槌,而是一場動態的、高智慧的、在毫秒間決胜負的博弈。

企業管理者必須意識到,資安已不再僅僅是 IT 部門的責任,而是攸關企業生存與發展的核心業務風險。在 AI 時代,被動的、孤立的防禦注定失敗。唯有採取主動、整合、智慧化的防禦策略,將零信任架構、AI 驅動的平台、強化的身份管理和具備高度韌性的人員與流程相結合,才能打造出足以應對未來挑戰的「數位防護力」。

這是一條充滿挑戰的道路,但也是一條通往更安全、更具韌性的數位未來的必經之路。

常見問題 (FAQ)

Q1: AI 會完全取代資安分析師嗎?

A1: 不會。目前的共識是 AI 將扮演「賦能者」和「副駕駛」的角色,而非「取代者」。AI 能將分析師從海量、重複性的數據篩選和文書工作中解放出來,讓他們能更專注於高價值的任務,如複雜事件的深度調查、威脅狩獵策略的制定以及應變決策。未來將是「人機協同」的時代。

Q2: 我們是中小企業,沒有足夠預算導入昂貴的 AI 資安系統,該怎麼辦?

A2: 這是一個常見的困境。對中小企業而言,最具成本效益的選擇是採購 MDR(託管式偵測與回應)服務。透過訂閱制,您可以用可控的成本,獲得由頂尖專家和 AI 平台支援的 24/7 全天候監控與回應能力,這遠比自建團隊更為實際和高效。

Q3: 什麼是「深度偽造 (Deepfake)」,我該如何防範?

A3: Deepfake 是利用深度學習技術,將現有圖像或影片疊加到源圖像或影片上的技術,可以製造出幾可亂真的偽造影片或語音。防範的關鍵在於建立「零信任」的驗證流程。對於任何透過電話或視訊提出的、涉及敏感資訊或資金轉移的異常緊急請求,務必透過第二管道(如親自致電對方已知的號碼或當面確認)進行驗證,切勿輕信單一來源的數位通訊。

Q4: 量子計算威脅聽起來很遙遠,我們現在就需要擔心嗎?

A4: 需要開始規劃。雖然大規模破解加密的量子計算機仍需時日,但「先收割,後解密」的威脅是真實存在的。如果您的企業擁有需要長期保密的數據(如 10 年以上的商業機密、客戶個資),您現在就應該盤點這些數據的加密方式,並開始關注後量子密碼學(PQC)的發展,以便在未來進行遷移。

Q5: 在眾多趨勢中,如果只能做一件事,最優先的應該是什麼?

A5: 如果必須選擇一件,那麼強化「身份」安全,並全面推行多因子認證 (MFA),將是投入產出比最高的防禦措施。根據多份產業報告,絕大多數的網路攻擊都涉及被盜用的合法憑證。鎖定「身份」這個入口,能有效阻擋大量的攻擊。

🔐 專屬您的客製化資安防護 — 我們提供不只是防禦,更是數位韌性打造

在數位時代,資安不再只是「大企業」的專利,而是每個品牌都必須重視的底層競爭力。我們深知,每間企業的架構與營運流程皆獨一無二,標準化方案往往無法完整守護您的核心資產。因此,我們致力於 以細緻的風險評估為基礎,打造專屬於您的客製化資安策略。論是技術防線還是人員訓練,我們都用心雕琢,從每一個細節出發,讓您的企業防護更加穩固與靈活。

為什麼選擇我們?

✅ 量身打造,精準對應您的風險與需求

我們不提供千篇一律的方案,而是深入了解您的業務與系統架構,設計專屬的防護藍圖。

✅ 細緻專業,從技術到人員全方位防護

結合最新科技與實務經驗,不僅守住系統,更提升整體資安韌性。

✅ 透明溝通,專人服務無縫對接

每一步都有專屬顧問協助,確保您能理解每項風險與解決方案。

💡 想為企業打造最貼身的資安防護?

立即與我們聯繫,由專業團隊為您量身打造屬於您的安全堡壘。

📝 【立即填寫諮詢表單】我們收到後將與您聯繫。

LINE:@694bfnvw

📧 Email:effectstudio.service@gmail.com

📞 電話:02-2627-0277

本文由影響視覺科技資安專家團隊撰寫,如需轉載請註明出處。更多資安知識分享,請關注我們的官方網站。

Leave a Reply